固有劣势:为什么攻击者在云端占据上风

云安全防御挑战

重点总结

云实例攻击易防守难:云环境的易用性使得攻击变得简单,但防御却非常困难。责任共享模型的局限性:云服务提供商和客户之间的责任划分模糊,客户对云环境的可见性和控制力不足。攻击者的优越性:攻击者仅需少量技术能力即可成功实施攻击,且可以借助开放源代码工具。调查难度增加:云环境中的数据泄露调查比本地网络更为复杂,日志获取困难。在拉斯维加斯举行的 BSides Las Vegas 安全会议的第一天,以色列的两位安全研究人员表示,成功攻击云实例要容易得多,而守卫它们却极其困难。Mitiga 的现场首席技术官 Roei Sherman 和信息技术与安全总监 Adi Belinkov 解释说,云的易用性正是其脆弱性的源头。

云安全的主要问题

共享责任模型使得云服务提供商与客户之间的责任界限不清,客户对云环境缺乏足够的可视性和整体的控制能力,这使得守卫云实例变得异常困难。

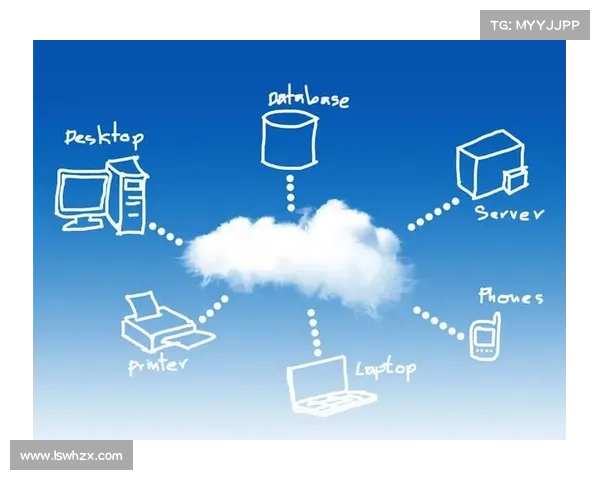

“请记住,” Sherman 强调道,“SaaS 也是云服务。”

Belinkov 补充道,“云的不仅仅是云服务提供商,任何提供云服务的系统都可以算作云。”

举个例子,Belinkov 和 Sherman 指出,如果攻击者针对一个物理网络,他们需要相对广泛的技能和对目标组织的深入了解才能成功。相比之下,本地网络的防守者在自己熟悉的领域中有着明确的防护边界、对网络的深刻理解、多种防御工具以及准备完善的事件响应计划。

然而,在公共云中,防守者并没有主场优势,因为这不是他们的领域。对网络的了解非常有限,无法修补漏洞,也无法看到自己的资产以外的网络情况,防御工具也相对较少,安全边界模糊或不存在。

与此同时,在云中成功攻击的门槛极低。攻击者无需掌握大量技能,因为云环境的文档和开放源代码工具比比皆是。攻击者也不需要了解目标网络的详细情况。

获得一组被盗的云管理员凭证可能就是攻击成功的全部,入侵者可以利用与合法云管理员相同的用户界面和API。无论是向云服务提供商还是客户报告的异常检测器都难以察觉,因为攻击者的行为与合法管理员基本一致,例如克隆数据存储桶、添加集成应用和创建访问密钥。

“云中的新边界是身份。虽然这已经成了陈词滥调,但确实如此,” Sherman 展示幻灯片时说道:“攻击者不是破门而入,而是登录。”

小火箭下载安卓调查和防御的复杂性

Belinkov 和 Sherman 指出,云环境中的数据泄露调查比本地网络要复杂得多。如果你是云客户,云服务提供商的网络架构可能对你来说是一片迷雾。即使是涉及到你自己的数据,确认数据存储桶是否被攻破也相当困难。

许多日志在默认情况下是关闭的,且不同云服务提供商的日志格式差异很大。如果你有一个云事件响应计划,可能需要为每个云服务提供商准备不同的计划。

即使是云服务提供商,往往也不知道发生了什么,研究人员举了一个完美的例子:微软的午夜暴风雪网络攻击,这是最大的、技术最先进的云服务提供商。

“这次攻击的一切都是纯云端的,” Belinkov 说。“而微软却错过了这次事件几个月。”

安全建议

研究人员总结出三大要点:

建议描述增强云可见性向云服务提供商要求足够的日志,并确保记录你的SaaS平台。利用安全工具使用云服务